Mozilla milite une nouvelle foi en faveur d'un Web plus sécurisé et respectueux de la vie privée. Aux États-Unis, la fonctionnalité DNS-over-HTTPS (DoH) sera dorénavant activée par défaut.

Déjà présente sur le navigateur depuis la version 62, l'option DNS-over-HTTPS est laissée à l'appréciation des utilisateurs. Du moins, dans le reste du monde. Car aux États-Unis, Mozilla s'est résolu à faire du DoH la nouvelle norme.

Par défaut, les DNS ne sont pas chiffrés

« L'un des plus vieux rouages d'Internet ». C'est en ces termes que Mozilla qualifie le Domain Name System : le DNS. Pour expliquer grossièrement ce qu'est un DNS, il faut s'imaginer un annuaire.« Le DNS est une base de données qui connecte un nom humainement compréhensible, comme « www.mozilla.org », à une série de chiffres compréhensibles par les ordinateurs, appelée adresse IP (comme 192.0.2.1) », professe Mozilla sur son blog. Autrement dit, lorsque vous effectuez une requête sur Internet, un registre DNS est consulté et se charge de faire correspondre le nom de domaine que vous recherchez à son adresse IP ; résultant en l'affichage de la page désirée.

Le menu Démarrer de Windows 10 suggère aux utilisateurs de Firefox de passer au nouveau Edge

Un processus invisible pour le profane, mais qui peut poser de gros soucis de sécurité et, a fortiori, de confidentialité. Par défaut, les appareils connectés à Internet utilisent le DNS — le registre — fourni par leur FAI ou leur opérateur mobile. Un registre qui n'est pas chiffré et qui permet donc à votre fournisseur d'accès ou à de tierces parties malveillantes d'avoir connaissance de vos requêtes sur Internet.

Pour faire correspondre la requête de l'utilisateur à l'index des registres DNS, les navigateurs Internet utilisent une connexion HTTP — qui n'est pas sécurisée. Le protocole DNS-over-HTTPS, comme son nom l'indique, s'assure que même les requêtes au registre DNS soient chiffrées, et donc que personne ne puisse jeter un œil à vos recherches.

Pour l'utilisateur ? Rien ne change. Certains registres de DNS comme Cloudflare (qui a d'ailleurs la préférence de Mozilla) arguent que leur résolveur est plus rapide que n'importe quel autre, offrant ainsi une navigation plus fluide à ses utilisateurs.

Pourquoi limiter l'activation du DoH aux États-Unis ?

D'après The Verge, la manœuvre de Firefox serait motivée par les récentes déclarations de AT&T et Verizon — deux des plus gros FAI du pays.Les mastodontes des télécoms veulent en effet se poser en concurrent direct de Facebook pour tout ce qui a trait à la publicité sur Internet. Comment ? En assumant la collecte des données de tous les clients connectés à leur réseau. Une collecte dont les usagers n'ont — pour la plupart — probablement pas conscience.

Activer le DoH revient donc à parer les utilisateurs de Firefox d'un voile qui, s'il n'empêche pas la collecte de données, permettra au moins d'éviter qu'ils soient identifiés par les FAI.

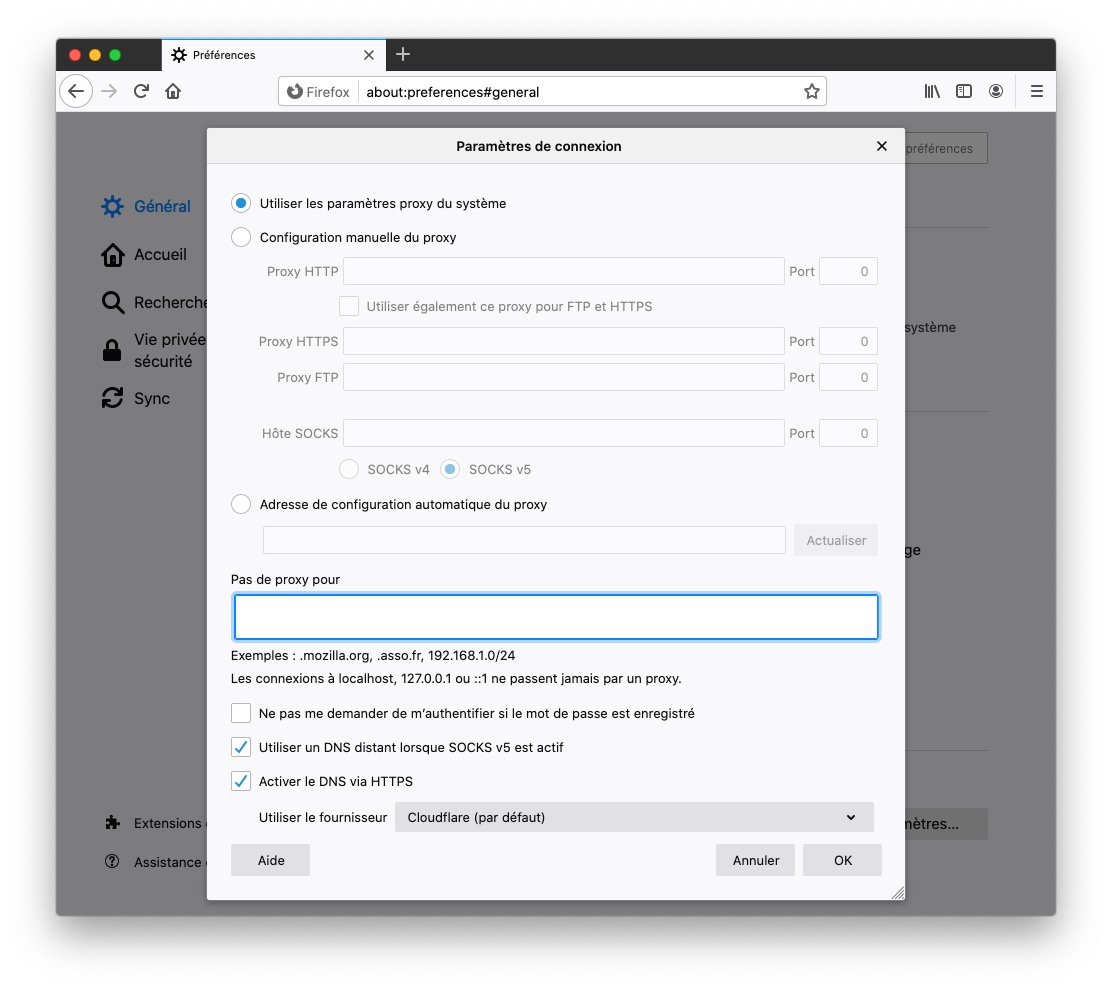

Par défaut, Firefox utilisera le résolveur DNS Cloudflare aux États-Unis. Les utilisateurs peuvent néanmoins en changer pour NextDNS (arrivé sur Firefox avec la version 73), ou un autre résolveur de leur choix. En France, si le DoH n'est pas activé par défaut, il est très facile de le faire en se rendant dans Préférences > Paramètres réseau > Activer le DNS via HTTPS.

Source : Mozilla