C’est une arnaque vieille comme le web, ou presque. Surfant sur les enjeux liés à la cybersécurité, les escroqueries liées aux faux antivirus connaissent une recrudescence importante en France. Sauf que cette fois-ci, la méthode a légèrement changé pour gagner la confiance des internautes piégés.

Fut un temps où les pirates pouvaient encore compter sur le manque d’informations de leurs victimes. Dans les années 2000, les arnaques aux faux antivirus pullulaient, et nombreux étaient celles et ceux à tomber dans le piège. Et pour cause, l’attaque était bien ficelée : des notifications système trompeuses signalaient la détection de virus ayant infecté leur machine. Au milieu des pop-ups vérolées, un lien renvoyant vers l’achat d’une licence antivirus. Fausse aussi, bien évidemment. En bout de course, les victimes téléchargeaient un simulacre de protection, désactivaient leur véritable couverture antivirale, et sortaient de l’équation le portefeuille allégé. Mais en 2024, les internautes sont mieux outillés pour faire face à ces tentatives d’extorsion. C’était sans compter sur la créativité des cyberattaquants.

Une arnaque en hausse grâce à un mode opératoire bien rodé

Aujourd’hui, plus grand monde, ou presque, ne se laisserait avoir par des méthodes aussi grossières. L’arnaque a donc évolué, pour se dérouler en douceur, quasiment sans conséquence visible côté utilisateur.

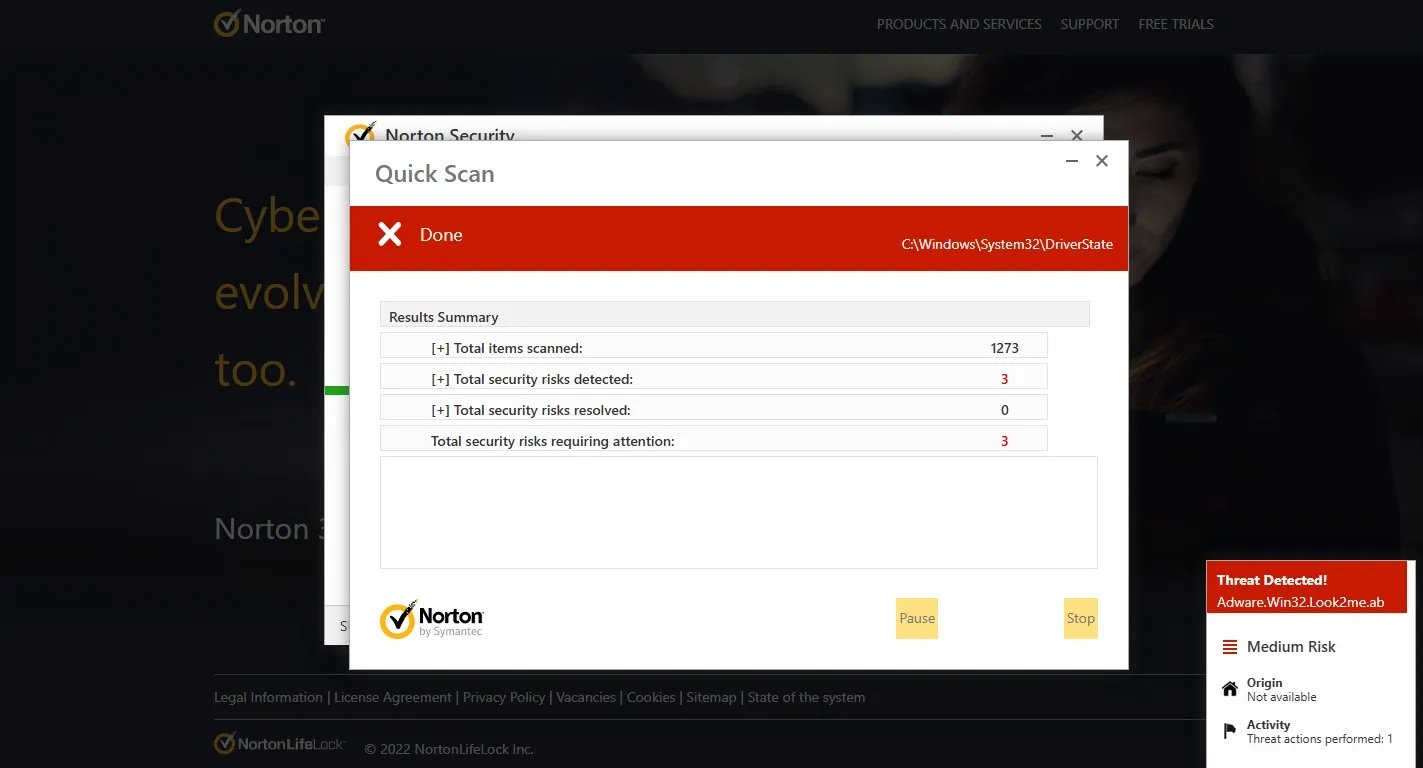

Le point de départ de l’escroquerie reste cependant inchangé. Les internautes cliquent sur des liens frauduleux, généralement reçus par mail, parfois mis en avant via le système de notifications push intégré au navigateur. Une action qui mène au téléchargement d’un exécutable responsable d’alertes système agressives, imitant à la perfection les pop-ups générées par les vrais antivirus. Là encore, les notifications insistent sur le caractère urgent des menaces virales ayant soi-disant infecté le PC, poussant les utilisateurs et les utilisatrices à cliquer sur le lien d’achat ou de renouvellement de leur licence. De temps en temps, les alertes système s’accompagnent de fausses fenêtres de scan répertoriant une liste de menaces tout aussi imaginaires.

Mais contrairement aux années 2000, le lien intégré aux fenêtres d’alertes vérolées est légitime. En d’autres termes, il renvoie bel et bien vers les sites web officiels des solutions antivirales imitées, et les victimes règlent leur facture auprès de fournisseurs réputés.

Alors où se trouve l’entourloupe ? Dans ce petit bout de code d’affiliation intégré au lien, qui permet aux pirates d’exploiter le système de parrainage des solutions de sécurité et de toucher une commission sur chaque transaction réalisée auprès des fournisseurs d’antivirus officiels. Résultat : les internautes souscrivent bien un abonnement auprès de plateformes légitimes, et aucun prélèvement douteux n’est effectué sur leur compte bancaire. Sans avoir fait attention au détail du lien cliqué dans la pop-up ou dans la fenêtre de scan frauduleuses, impossible de déceler l’arnaque.

Les chiffres témoignent de l'ampleur du phénomène. Selon un rapport publié par Gen Digital, plus d'un million de tentatives d’arnaque de ce type ont été bloquées par les plus antivirus les plus populaires que sont Norton, Avast, Avira et AVG au cours du deuxième trimestre 2024. L’analyse détaillée de ces tentatives d’escroquerie révèle des foyers particulièrement actifs en France, classée troisième dans la liste des pays les plus ciblés. En première position se trouve le Brésil, suivi de près par les États-Unis. En bas du classement, le Royaume-Uni et l’Argentine occupe respectivement les neuvième et dixième marches de ce triste podium.

Comment se prémunir et réagir face aux fausses alertes antivirales ?

Comme toujours, face à la recrudescence de tentatives d’escroquerie de plus en plus sophistiquées, la première chose à faire est de passer en revue ses pratiques en ligne et d’adopter de bons réflexes. Tout d’abord, ne vous fiez jamais aux notifications antivirus qui apparaissent directement dans le navigateur. Les véritables alertes proviennent toujours de votre logiciel antivirus installé sur l'ordinateur. Si vous avez un doute, ouvrez manuellement votre programme antiviral pour vérifier s'il est bien à l’origine du signalement.

Ensuite, gérez vos notifications avec précaution. De nombreuses attaques commencent par l'autorisation accordée à des sites douteux d'envoyer des notifications via le navigateur. Évitez donc de permettre l'envoi de notifications à des sites dont vous n'êtes pas certain de la légitimité. Si vous avez accidentellement donné cette autorisation, rendez-vous dans les paramètres de votre navigateur pour révoquer les droits accordés aux plateformes suspectes.

On le redit pour celles et ceux du fond qui n’ont pas écouté, mais ne cliquez jamais sur des liens ou des pièces jointes reçus par mail si vous doutez de l’identité de l’expéditeur.

Et si le mal est fait ? Il n’y a plus grand-chose à faire, malheureusement. Néanmoins, si vous avez acheté un antivirus ou renouvelé une licence après avoir reçu une fausse alerte, vérifiez que la transaction a bien été réalisée sur un site officiel. Si tel est le cas, votre appareil ne court pas de danger immédiat. Un scan pour neutraliser et supprimer l’exécutable à l’origine des pop-ups vérolées devrait suffire. Il est aussi conseillé de contacter le service client de l'antivirus concerné pour signaler la fraude. Dans tous les cas, changez vos mots de passe et surveillez vos comptes bancaires pour détecter toute activité suspecte.

Source : Gen Digital

- Protection anti virus robuste et légère

- Grande simplicité d'utilisation

- VPN inclus et illimité (Standard, Deluxe et Advanced)