Usurper l’identité de Google Ads pour piéger annonceurs et internautes, il fallait oser.

Les publicités malveillantes nous ont déjà habitués à des techniques plutôt convaincantes, mais cette fois-ci, les méthodes employées mettent la barre très haut. Malwarebytes vient de mettre le doigt sur une campagne de malvertising particulièrement sournoise, active sur Google Search, qui usurpe l’identité de… Google Ads. Objectif : dérober les identifiants des annonceurs pour piller les caisses et propager encore plus de pubs vérolées.

Usurpation et phishing : les rouages d’une arnaque bien ficelée

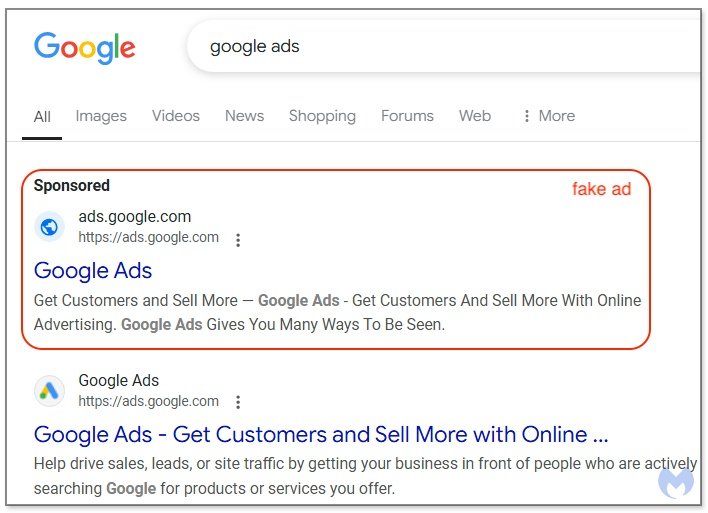

L’entourloupe aurait pu passer sous le radar si les équipes de sécurité de Malwarebytes n’avaient pas eu le nez creux. Après avoir repéré des activités suspectes liées à des comptes Google, les chercheurs et chercheuses ont décidé d’approfondir l’analyse pour finalement découvrir qu’elles étaient liées à des publicités malveillantes. Et pas n’importe lesquelles : ces annonces frauduleuses, remontant en première place des résultats sponsorisés dans Google Search, se faisaient passer pour Google Ads.

Un stratagème d’autant plus inquiétant qu’à première vue, rien ne permettait d’identifier ces tentatives d’escroquerie comme telles. Le nom de domaine affiché est légitime, tandis que la méta-description associée à la page web correspond aux standards de présentations. Il aura fallu que l’équipe de recherche farfouille dans les préférences publicitaires pour révéler le pot aux roses.

Car, d’après les détails d’identification de l’annonceur supposé, il ne s’agit effectivement pas de Google, mais bien de comptes publicitaires tiers. Le fait que ces annonceurs disposent quand même de la certification Google aura poussé Malwarebytes à conclure qu’il s’agissait là de comptes licites déjà compromis dans le cadre de cette campagne, et non de comptes malveillants créés à dessein.

Évidemment, derrière cette double usurpation se cache une tentative de phishing. Et là encore, les rouages sont parfaitement huilés. En cliquant sur la publicité malveillante, les internautes sont redirigés vers une page de connexion Google Ads, hébergée par Google Sites, censée conforter l’idée d’un site authentique. Les victimes sont alors invitées à se connecter à leur compte à l’aide de leurs identifiants, instantanément exfiltrés vers un serveur distant.

La suite coule de source : les hackers, localisés par Malwarebytes au Brésil, en Chine et a priori en Europe de l’Est, se servent de ces identifiants pour prendre le contrôle du compte compromis. Une fois infiltrés, ils désactivent les droits des propriétaires légitimes et dilapident les budgets pubs dans d’autres annonces malveillantes, de manière à propager leur campagne partout dans le monde, y compris en France.

Comment éviter de tomber dans le panneau ?

Si les risques sont évidents pour les annonceurs, ils concernent tout autant les internautes lambdas. Selon Malwarebytes, les comptes compromis sont principalement utilisés pour alimenter l’attaque en cours, mais rien ne garantit qu’ils ne serviront pas à lancer des campagnes de phishing ou de propagation de malwares annexes. D’autant qu’au moment de la rédaction de son billet officiel, l’équipe de recherche a pu observer que la campagne actuelle était toujours très active.

Pour limiter les risques, restez vigilant et continuez d’appliquer vos bonnes pratiques de navigation. Evitez de cliquer sur les liens sponsorisés affichés par les moteurs de recherche, et préférez toujours accéder directement au site en tapant l’adresse dans votre navigateur. Pour éviter les saisies répétitives et laborieuses, pensez aussi à enregistrer vos pages de connexion dans vos favoris. Un antivirus complet et à jour devrait également vous aider à repérer les pages et téléchargements frauduleux.

Par ailleurs, n’oubliez pas non plus de renforcer la sécurité de vos comptes à l’aide de l’authentification multifactorielle (A2F), pensée pour empêcher les accès non autorisés en cas de vol d’identifiants. Enfin, si vous êtes annonceur, surveillez activement vos campagnes et restez attentif aux activités inhabituelles qui pourraient trahir un piratage silencieux de votre compte.

Source : Malwarebytes

27 février 2025 à 09h45