Découverte il y a quelques semaines, la faille de sécurité dont a souffert WinRAR pendant 14 ans a éveillé l'attention des hackers. Le petit programme de compression fort de 500 millions d'utilisateurs a fait l'objet de nombreux « exploits » depuis la divulgation de sa vulnérabilité.

Une centaine d'exploits identifiés en une semaine

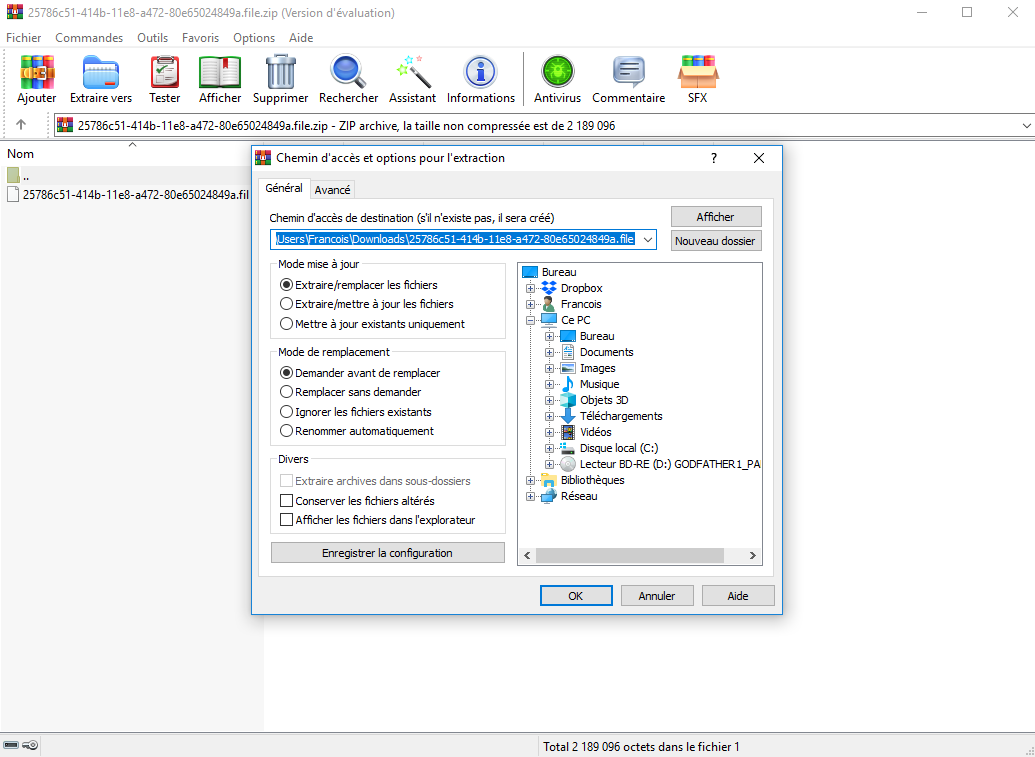

Révélée le mois dernier par Check Point Research, la faille de sécurité datant de 2005 a pu être, selon un chercher de McAfee, exploitée une centaine de fois au cours de la semaine qui a suivi sa divulgation. La grande majorité des attaques auraient toutefois ciblé des utilisateurs situés en Amérique du Nord.Présente dans le fichier UNACEV2.DLL, cette vulnérabilité a permis aux assaillants d'installer à l'insu des utilisateurs des applications malveillantes lorsqu'un fichier ZIP était décompressé, et ce peu importe la version utilisée du logiciel aux 19 printemps. La faille permettait également aux assaillants d'extraire leur malware dans le dossier de démarrage de Windows, de cette façon le fichier pouvait être exécuté après un redémarrage du système d'exploitation sans que cela n'éveille les soupçons des logiciels de sécurité.

Craig Schmugar, chercher chez McAfee, a notamment repéré se comportement sur une copie illégale du dernier album d'Ariana Grande portant le nom de fichier « Ariana_Grande-thank_u, _next (2019) _ [320] .rar », le chercheur explique : « Lorsqu'une version vulnérable de WinRAR est utilisée pour extraire le contenu de cette archive, un contenu malveillant est créé dans le dossier Démarrage en arrière-plan. Le contrôle d'accès utilisateur (UAC) est ignoré, de sorte qu'aucune alerte n'est affichée à l'utilisateur. Le logiciel malveillant est exécuté au prochain redémarrage du système ».

Installez la version 5.70 pour corriger cette faille de sécurité

À la décompression de cette archive, WinRAR a extrait effectivement de banals fichiers MP3 dans le dossier cible, mais, en arrière-plan, le fichier RAR a également extrait un fichier nommé « hi.exe ». Le redémarrage de l'ordinateur provoquera ensuite l'installation d'un cheval de Troie qui, selon VirusTotal, n'est détecté à l'heure actuelle par seulement 9 fournisseurs d'antivirus (sur 66).Rappelons que cette vulnérabilité a été corrigée par l'équipe de WinRAR, simplement en supprimant la prise en charge du format d'archive ACE et de la bibliothèque UNACEV2.DLL qui n'avait pas été mise à jour depuis 2005. Seulement, si vous êtes utilisateurs de WinRAR il vous faudra télécharger la dernière version en date - WinRAR 5.70 - afin de profiter de ce correctif, ou simplement de supprimer le fichier DLL situé sous le chemin C: > Program Files > WinRAR.

WinRAR pour Windows

7zip rend tout autre outil de compression inutile en ce qui me concerne.

7zip rend tout autre outil de compression inutile en ce qui me concerne.