Si les messageries chiffrées ne sont pas vues d'un très bon œil par certains gouvernements, d'autres technologies sont perçues comme néfastes. C'est le cas d'AirDrop le service de partage d'Apple.

Bien sûr, Apple ne communique pas sur le sujet. Mais la firme californienne s'est plusieurs fois pliée aux demandes du gouvernement chinois. En 2023, elle aurait notamment bridé AirDrop pour enrayer des mouvements de protestation à Hong Kong. Et aujourd'hui, cela affecterait l'ensemble des utilisateurs à travers le monde.

Les travers d'Apple AirDrop en Chine

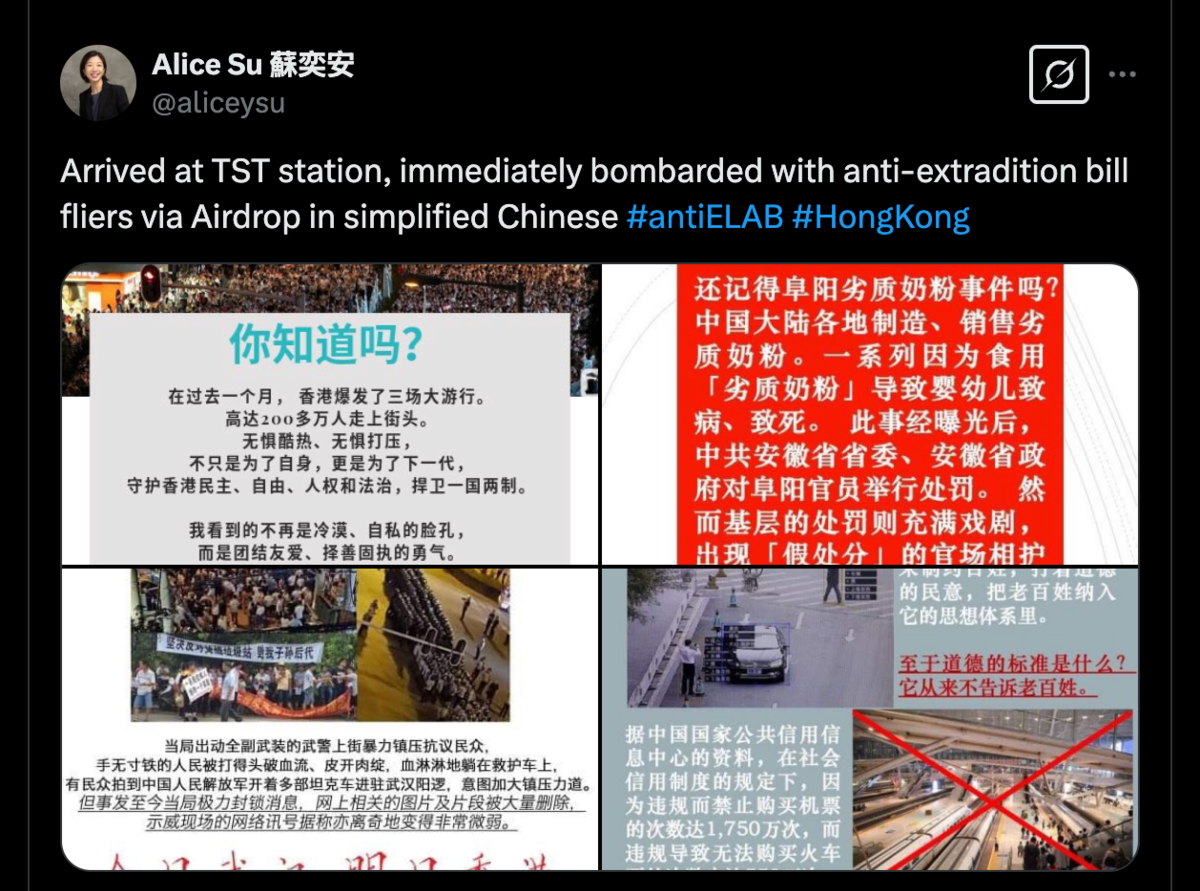

Comment rassembler le plus grand nombre de personnes à une manifestation ? C'est la question que se sont posée des dissidents à Hong Kong souhaitant contourner les restrictions mises en place par le gouvernement chinois. Inutile de compter sur les réseaux sociaux ou les messageries, lesquels sont surveillés en permanence par les autorités. Il faut être plus ingénieux. C'est ainsi qu'en 2019, les manifestants ont identifié un nouveau canal encore libre et ouvert : AirDrop.

Comme le rapporte le magazine Quartz, les organisateurs ont fait usage de la technologie d'Apple pour partager silencieusement leurs flyers via le dispositif de transfert fonctionnant à la fois en Wi-Fi et en Bluetooth. Mais les autorités chinoises ont bien évidemment découvert ces partages et demandé à Apple d'enrayer cette technologie.

Difficile de refuser une demande au gouvernement chinois quand il constitue un marché aussi important. Selon le magazine 9to5Mac, la firme de Tim Cook a accepté, et même effectué des modifications sur l'ensemble de ses terminaux à travers le monde.

Le bridage d'AirDrop

AirDrop a été introduit en 2011 sur macOS Lion et arrivait deux ans plus tard sur iPhone, à la publication d'iOS 7. L'objectif était donc de pouvoir simplifier les échanges de fichiers, de photos ou de liens entre différents iPhone.

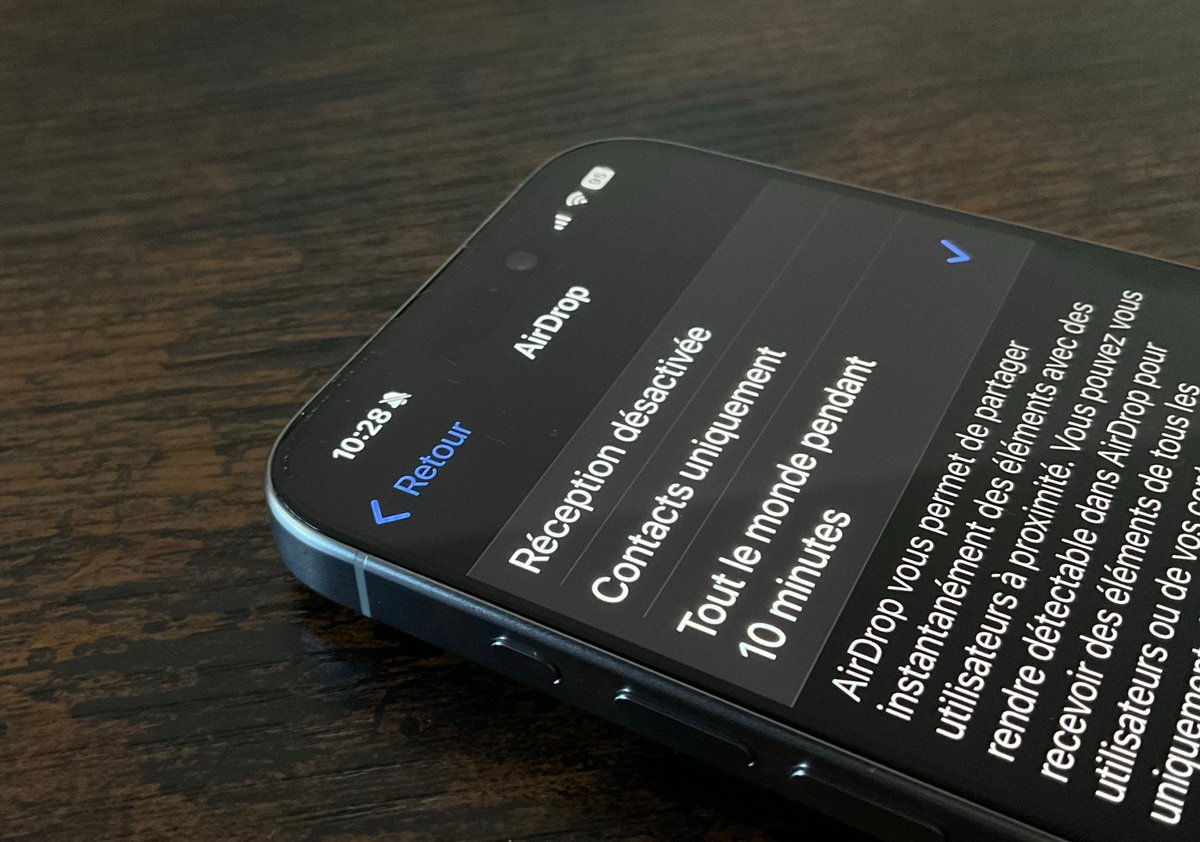

Pendant près d'une dizaine d'années, AirDrop proposait trois options de réception. La première ("Tout le monde") consistait à ouvrir AirDrop pour pouvoir être visible et éventuellement recevoir des transferts depuis n'importe quel appareil à proximité. La seconde visait à limiter sa visibilité à ses "Contacts uniquement". Enfin, la dernière permettait de désactiver AirDrop.

En publiant iOS 16.1.1, Apple a commencé à brider AirDrop pour les utilisateurs en Chine et notamment la première option de réception. Il n'était plus possible de recevoir des transferts de la part de tout le monde en permanence, mais seulement pendant une dizaine de minutes. Après quoi, AirDrop passait automatiquement sur le second paramètre, limitant sa visibilité aux personnes enregistrées au sein du carnet d'adresses. Au sein d'iOS 16.2, Apple généralisait ce bridage sur l'ensemble des iPhone à travers le monde.

La Chine y est-elle vraiment pour quelque chose ?

Présenté de la sorte, on pourrait penser que la firme de Cupertino a mis en place un bridage mondial - certains parlent même de "censure" - émanant directement de la Chine. Mais, la situation est un peu plus complexe qu'il n'y parait.

En 2019, des chercheurs ont trouvé une faille au sein du système AirDrop. Lorsqu'un utilisateur activait sa visibilité auprès de l'ensemble des appareils Apple aux alentours, il était possible de lui envoyer du spam... à l'infini, rendant finalement inopérants l'iPhone ou l'iPad du récepteur.

Cette attaque, baptisée AirDoS, consistait à envoyer une multitude de requêtes se matérialisant par un pop-up demandant au récepteur l'autorisation du transfert. La boite de dialogue apparaissait sans cesse à l'écran et l'attaque se poursuivait même après le verrouillage et le déverrouillage de l'appareil par l'utilisateur.

Qu'Apple se soit pliée aux demandes du gouvernement chinois, ce n'est pas une surprise. Aucune entreprise ne peut de toute façon opérer dans l'illégalité sur un territoire. C'est la raison pour laquelle la firme s'est également rapprochée d'Alibaba pour son intelligence artificielle dans le pays. C'est aussi pour ça qu'Apple a accepté que les données des comptes iCloud soient stockées sur des serveurs localisés en Chine et accessibles par les autorités.

Même si Apple avait déjà corrigé la vulnérabilité AirDoS au sein d'iOS 13.3, au regard des problèmes de sécurité, on comprend également pourquoi Apple a déployé sur AirDrop une option d'activation de 10 minutes en dehors de la Chine. On s'interroge cependant sur la désactivation totale de l'option de visibilité à tous en permanence. Fallait-il vraiment déployer à l'identique un dispositif résultant d'une requête formulée par un régime autoritaire ?